概要

ドローンの最新展示会「Japan Drone 2022」が6月21日〜23日の期間、幕張メッセにて開催。

盛況のなか幕を閉じました。

今回で7回目となる同展示会では「社会の課題解決に向けて」というテーマで、運搬・輸送ドローンや点検・測量ドローン、水中ドローンや空飛ぶクルマなど、さまざまなドローンが展示されている各企業がドローン製品を展示している中で、ホワイトハッカーによる診断と暗号化通信・認証技術でドローンのセキュリティを担保するサービスを紹介するGMOインターネットグループ(GMOインターネット)のホワイトハッカーによるドローンへのサイバー攻撃の手法デモ(記事元:マイナビニュース)に注目したいとおもいます。

ドローンのセキュリティリスク

周知のように物流や農業、点検、防犯、そして、世界に向ければ戦場の空にと、さまざまな分野でドローンの利活用が進んでいます。

インプレス総合研究所によると、国内のドローンビジネス市場規模の年間平均成長率は22.8%と予測。こうしたドローンの普及にともない、空でのセキュリティリスクも増加しています。

ドローンの高度化・自動化が進むことで、サイバー空間とフィジカル空間が融合し、セキュリティ上のリスクが複雑化しているのも事実です。

ドローンによる事故・攻撃も増加傾向にあり、IPA※によると、2019年11月にドローンの侵入により関西空港が一部閉鎖する事態も発生。

サウジアラビアでは2021年3月、石油産業拠点へのドローン攻撃が確認されています。こうしている今でも、世界中で事例は増え続けています。

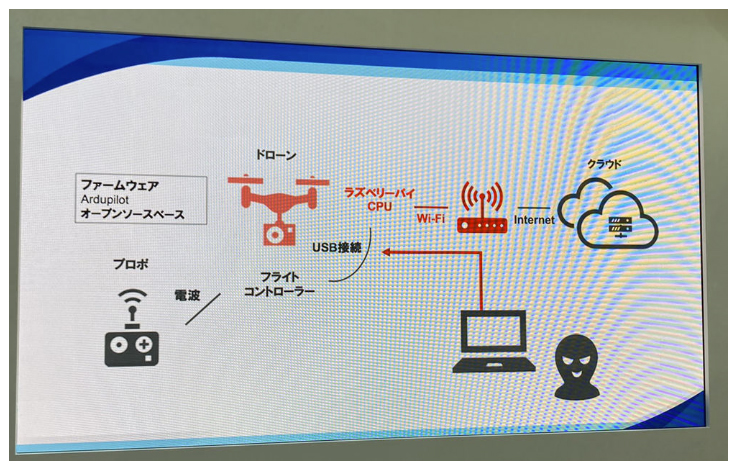

ドローンに対するサイバー攻撃リスクは、「データ漏えい」と「不正操作」の2つが想定されます。

データ漏えいに関しては、搭載しているカメラ映像、クラウドやインターネットへの接続情報、過去のフライト情報やGPS履歴情報などの窃取が考えられます。

不正操作に関しては、ネットワーク経由でのFC(ファイバーチャネル)※に対する不正操作命令の実行や、ファームウェアアップデート機能を用いた悪意あるファームウェアへの書き換え、メンテナンス用のクラウド基盤を経由した各種攻撃の実行などが想定されるそうです。

ドローンへのサイバー攻撃の手口

「Japan Drone 2022」にてGMOインターネットが公開したデモでは、ホワイトハッカーが不正な制御信号を送信し、情報を窃取する様子が紹介されました。

具体的には、

まず、

ドローンの接続されているWi-Fiに接続。

次に、

Wi-Fi内でネットワークスキャンを実施し、攻撃対象のドローンのIPアドレスを特定。

そして、

動作を急停止するように指示する攻撃コードを実行。

すると、Disarm処理※がドローン側で実行され、操作者の意図にかかわらず動作が停止し、落下する。

もし、空高く飛んでいた産業ドローンが、住宅地帯や街頭に落下すれば、巻き添え事故による影響は計り知れません。

今回のデモでは公開されませんでしたが、同一ネットワーク上のすべてのドローンに一斉攻撃※することも可能で、Wi-Fiではなくクラウド経由での侵入もできるという。ドローン本体に対しては、遠隔からの攻撃やアップデート機能の悪用などの脅威、入出力の脆弱性が確認されたそうです。

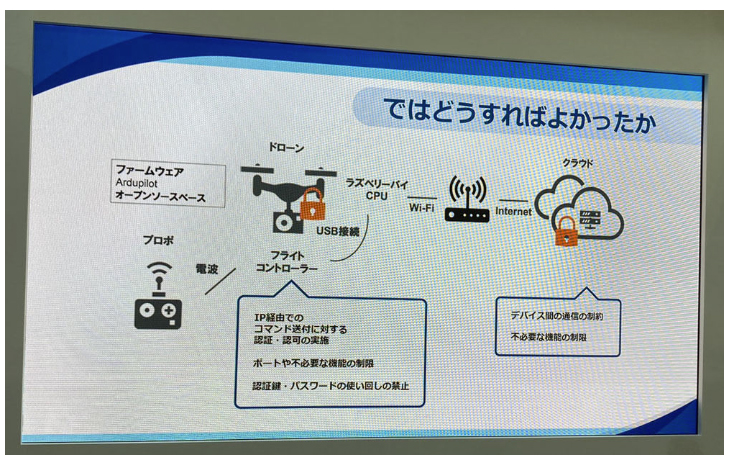

どうすればこうしたサイバー攻撃を防げるのか。

対策の答えは「通信を暗号化」と「機体の認証」をすることで防げるとのこと。

ドローンとサーバ間で発生する通信を暗号化し、送信データの盗聴や改ざんなどの対策を行うことで、ドローンから送られる情報が守れます。

また、ドローンから制御システムなどへアクセスする際、電子証明書を使用している機器の認証を行うことで、なりすましによる不正アクセスを防止できる。

今回のデモの場合、ネットワークに対してはデバイス間の通信に制約を持たせ、不必要な機能を制限する必要がありました。

また、ドローンに対しても、IP経由でのコマンド送付に対する認証・許可の実施を行い、認証鍵を付けパスワードの使いまわしを禁止にすること。

このような対応をとることで、今回のようなサイバー攻撃は防げるとのことです。

GMOインターネットは、ホワイトハッカーによるドローン診断サービスを提供しています。

GMOインターネットは「ハードウェア解析」「インターフェーステスト」「ソフトウェア解析」の3つのテストでドローンのセキュリティを評価します。

また、クラウドのコンソール経由での設定やアプリケーションの動作の解析などを組み合わせた診断も実施可能です。

GMOインターネットのホワイトハッカーは120名在籍。これまでに6000件を超える案件を担当。

侵入テストの成功率は約90%でハッキングコンテストで世界1位という実績も頼もしいホワイトハッカー達です。

さらにGMOインターネットはサーバ側の「SSLサーバ証明書」※、ドローン本体側の「クライアント証明書」※の2つの電子証明書を提供しており、通信の暗号化と機体の認証も実現できるとのことです。

すでに6月20日からドローンやRC飛行機などの無人航空機の登録義務化と、改正航空法の施行が開始。100g以上の重さの機体の場合、所有者情報の登録と許可無しでの飛行は禁止です。

これまで200g未満の機体は航空法の規制対象外だったが、100g以上に引き下げられ、登録していない機体の飛行は禁止され、違反した場合は、1年以下の懲役、または50万円以下の罰金が科されます。

さらに、2022年12月頃にも、都市部を含む第三者上空の補助者なし・目視外飛行、いわゆる「レベル4」※が解禁される予定。

ドローンを取り巻く状況が刻々と変化する中、セキュリティの観点からもドローンの飛行管理を遵守していく環境が急務です。

解説

※ IPA 独立行政法人情報処理推進機構(じょうほうしょりすいしんきこう: Information-technology Promotion Agency, Japan、略称: IPA 日本のIT国家戦略を技術面・人材面から支えるために設立された独立行政法人。コンピュータウイルスやセキュリティに関係する調査・情報提供を行っている。

※ FC(ファイバーチャネル) ギガビット級ネットワーク技術の一種。主にストレージエリアネットワーク (SAN) の構成要素としてデータセンターで使用されている。接続には主に光ファイバーを使用し、長区間(最大100 km)かつ高速(最大128Gb/s)な伝送を実現する。

※ Disarm処理 非武装化させる処理。FortiGuard CDR(Content Disarm and Reconstruction)を実行され、あらゆるアクティブコンテンツ(ここでは飛んでる命令)をリアルタイムでファイルから除去して、フラットな無害のファイルを作成。アクティブコンテンツについてはすべてが不審と判断され、除去される。

※ 同一ネットワーク上のすべてのドローンに一斉攻撃 DDos攻撃。攻撃者自身の持つパソコンから攻撃する「DoS攻撃」の発展版で、攻撃者とは別の人達が持つ多数のパソコンを踏み台として利用することで、「DoS攻撃」を分散(Distributed)して行うもの。

※ SSLサーバ証明書 ウェブサイトの「運営者の実在性を確認」し、ブラウザとウェブサーバ間で「通信データの暗号化」を行うための電子証明書。

※ クライアント証明書 システムやサービス、メールを利用するユーザのデバイスに証明書をインストールし、そのユーザが正規の利用者であることを認証する電子証明書。

※ ドローン「レベル4」 機体の安全基準、都市部向けは有人機と同等現行では認められていないドローンの「レベル4飛行」のこと。「有人地帯(第三者上空)での補助者なし目視外飛行」の2022年12月ごろの解禁に向けて環境が整い始めている。

参考・関連情報・お問い合わせなど

マイナビニュース 記事元

https://news.mynavi.jp/techplus/article/20220622-2375652/

GMOインターネットグループ

GMOサイバーセキュリティ byイエラエ株式会社

リリース記事:

https://www.gmo.jp/info/news/73/

https://www.gmo.jp/info/news/74/